Một extension trên trình duyệt Chrome vừa bị phát hiện trộm mật khẩu của các tài khoản Google, Microsoft, GitHub, Amazon và cả khóa riêng tư của đồng tiền Monero và Ethereum.

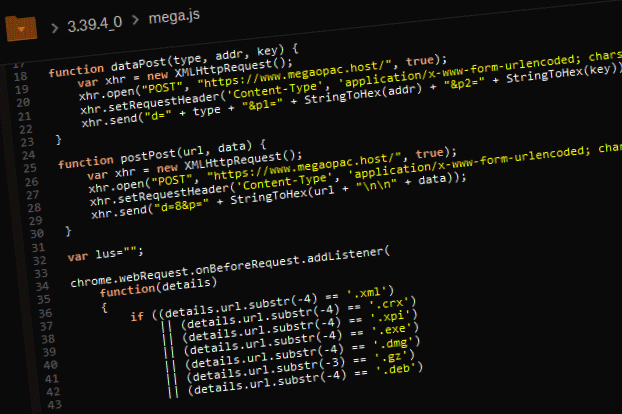

Tiện ích mở rộng (extension) chính thức của dịch vụ chia sẻ file MEGA.nz đã bị hacker xâm nhập và chèn mã độc đánh cắp mật khẩu người dùng. Hành vi nguy hiểm đã được tìm thấy trong mã nguồn của extension MEGA.nz phiên bản 3.39.4, được phát hành dưới dạng bản cập nhật sớm hơn hôm nay.

Các kỹ sư của Google đã can thiệp và xóa tiện ích khỏi Chrome Web Store và cũng đã tắt tiện ích mở rộng cho người dùng đã cài đặt.

Theo một phân tích về mã nguồn của extension, mã độc được kích hoạt trên các trang như Amazon, Google, Microsoft, GitHub, các dịch vụ ví điện tử MyEtherWallet và MyMonero, và nền tảng giao dịch tiền điện tử IDEX.

Mã độc sẽ ghi lại tên người dùng, mật khẩu và dữ liệu khác mà kẻ tấn công cần đăng nhập và mạo danh người dùng. Với trang web quản lý tiền điện tử, kẻ tấn công cũng sẽ trích xuất các khóa riêng cần thiết để truy cập vào ví của người dùng. Tất cả dữ liệu đã thu thập sẽ được gửi đến một máy chủ đặt tại Ukraina.

Người dùng Chrome đã sử dụng extension này nên xem lại tiện ích đó có bị vô hiệu hóa hay không. Ngoài ra, tất cả người dùng nên đặt lại mật khẩu tại các dịch vụ bị ảnh hưởng và chuyển tiền mã hóa sang tài khoản được bảo vệ bằng khóa riêng tư mới.

Phúc Nguyễn(theo ZDNet)

Việt Nam tổ chức diễn tập phòng chống mã độc đào tiền ảo quy mô lớn

Cuộc diễn tập với tên gọi ACID 2018 được tổ chức nhằm đối phó với thách thức ngày một lớn hơn của mã độc đào tiền, 1 trong 10 nguy cơ lớn của an toàn thông tin thế giới.

Hacker dùng mã độc tấn công chủ đích vào UBND TP Đà Nẵng

Cơ quan chức năng vừa phát hiện các hình thức tấn công mạng có chủ đích vào nhiều đơn vị hành chính ở Đà Nẵng trong thời gian qua.

Cục An toàn thông tin đề xuất doanh nghiệp chia sẻ thông tin mã độc

Đây là một trong các hoạt động được Cục An toàn thông tin tổ chức nhằm thực hiện Chỉ thị số 14 của Thủ tướng Chính phủ về nâng cao năng lực phòng, chống phần mềm độc hại.